こんにちは、ジーピーオンライン(@gpol_tw)の久永です。

企業のWeb担当者さまにとって、Webサイトのセキュリティ対策は避けて通れない重要な課題です。「自社のCMSは安全だろうか」「ニュースで見るような情報漏えいが自社で起きたら……」といった不安をお持ちではないでしょうか。

CMSのセキュリティリスクを放置すると、Webサイトの改ざんや情報漏えいなど、企業の信頼を揺るがす重大な事故につながる可能性があります。

この記事では、なぜCMSが狙われるのかという背景から、想定されるリスク、そして今すぐおこなうべき6つの具体的な対策について解説します。安全なWebサイト運用を実現するための手引きとして、ぜひお役立てください。

セキュリティに強いCMSへ

もくじ

なぜCMSはサイバー攻撃の標的になりやすいのか?

CMS(Content Management System)とは、専門知識がなくても自社でページを追加・更新できるWebシステムのことです。昨今の企業サイトには必ずと言っていいほど導入されています。

【関連記事】CMSとは?基礎知識とメリット・デメリットを初心者にわかりやすく解説

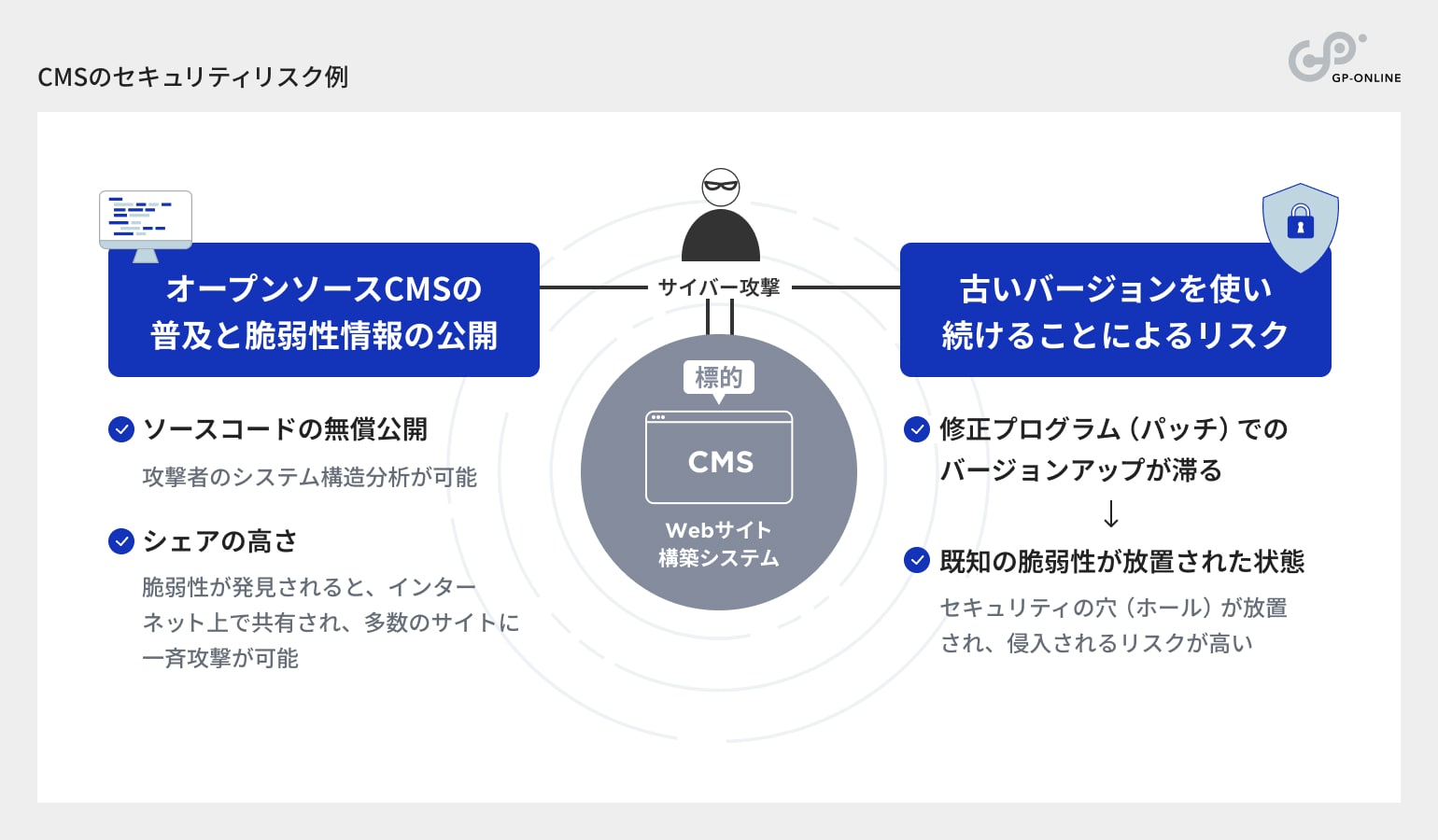

CMSがサイバー攻撃の対象になりやすい主な理由は、その仕組みと普及率にあります。CMSはWebサイト構築を容易にする便利なツールですが、インターネット上に公開されているシステムである以上、常に外部からの脅威にさらされています。

特に、世界中で多くの企業が利用しているCMSは、攻撃者にとっても効率的なターゲットとなります。ひとつの脆弱性(プログラムの不具合)を見つければ、同じシステムを使っている多数のWebサイトに対して、一斉に攻撃を仕掛けることが可能だからです。

ここでは、CMS特有の事情と、リスクが高まる背景について詳しく解説します。

オープンソースCMSの普及と脆弱性情報の公開

WordPressに代表されるオープンソース型CMSは、ソースコードが無償で公開されており、誰でも自由に利用・改変できるのが特徴です。シェアが高く多くのエンジニアが開発に関わっているため、機能拡張やカスタマイズがしやすいという大きなメリットがあります。

一方で、ソースコードが公開されているということは、悪意ある攻撃者もシステムの構造(プログラムの中身)を詳細に分析できることを意味します。

脆弱性が発見されると、その情報はインターネット上で共有されやすく、対策がおこなわれていないサイトは格好の餌食となります。オープンソースの利便性は、セキュリティ面において諸刃の剣となる可能性があるのです。

【関連記事】オープンソースCMSとは?企業サイト導入のメリット・リスクとおすすめ3選

アップデート不足が招く「既知の脆弱性」放置リスク

CMSのベンダーや開発コミュニティは、脆弱性が発見されるたびに修正プログラム(パッチ)を配布し、バージョンアップをおこないます。

しかし、Webサイトの運営者がそこまでキャッチアップすることは難しく、古いバージョンのまま放置しているケースが少なくありません。古いバージョンを使い続けることは、既知の脆弱性をそのままにしている状態です。

攻撃者は、公開されている脆弱性情報を悪用し、対策されていない古いCMSをピンポイントで狙います。管理が行き届かず更新が滞っているWebサイトは、セキュリティの穴(ホール)が放置されており、侵入されるリスクが極めて高いといえます。

CMSを利用するうえで想定されるセキュリティリスク

もしCMSのセキュリティ対策が不十分で攻撃を受けた場合、具体的にどのような被害が発生するのでしょうか。被害はWebサイトの表示がおかしくなるだけにとどまりません。企業のブランドイメージの低下や、取引先・顧客への損害など、ビジネス全体に深刻な影響を及ぼす可能性があります。

ここでは、CMSの脆弱性を突かれた際に想定される代表的な3つのリスクについて解説します。リスクの大きさを正しく認識し、対策の重要性を再確認しましょう。

- Webサイトの改ざん

- 個人情報や機密情報の漏えい

- サーバーの不正利用(攻撃の踏み台にされる)

Webサイトの改ざん

最も頻繁に発生し、かつ目に見えやすい被害が「Webサイトの改ざん」です。企業のトップページが政治的なメッセージや無関係な画像に書き換えられたり、身代金を要求するランサムウェアに感染させるリンクが埋め込まれたりします。

また、一見すると変化がないように見えても、目に見えない部分に不正なスクリプト(プログラム)が仕込まれるケースもあります。訪問者がサイトを閲覧しただけでウイルスに感染したり、詐欺サイトへ強制的に転送(リダイレクト)されたりする被害が発生します。

改ざんされたサイトは検索エンジンからも「危険なサイト」と判定され、検索結果に表示されなくなるなど、SEO面でも大きなダメージを受けます。

個人情報や機密情報の漏えい

ECサイトや会員制サイト、あるいは問い合わせフォームを持つWebサイトにとって、最も恐ろしいのが情報の流出です。

CMSの脆弱性を悪用してデータベースに不正アクセスされると、顧客の氏名、住所、電話番号、メールアドレス、場合によってはクレジットカード情報などが盗み出される危険性があります。個人情報保護法に基づき、情報漏えいが発生した場合は速やかにお客さまへ通知し、監督官庁へ報告する義務が生じます。

また、損害賠償請求や社会的信用の失墜により、事業継続が困難になるケースさえあります。「自社は大丈夫」という油断が、取り返しのつかない事態を招くことを認識する必要があります。

サーバーの不正利用(攻撃の踏み台にされる)

被害者になるだけでなく、知らないうちに加害者になってしまうリスクもあります。

CMSの脆弱性を悪用されてサーバー内部への侵入を許すと、攻撃者のコントロール下に置かれ、他社へのサイバー攻撃や迷惑メールの大量配信の「踏み台」として悪用されることがあります。自社のサーバーから攻撃がおこなわれるため、攻撃を受けた側からは、あなたの会社が攻撃者であるかのように見えてしまいます。

これにより、取引先からの信頼を失うだけでなく、最悪の場合は共犯として法的責任を問われる可能性もゼロではありません。自社を守ることは、インターネット社会全体の安全を守ることにもつながるのです。

基本となるCMSのセキュリティ対策6選

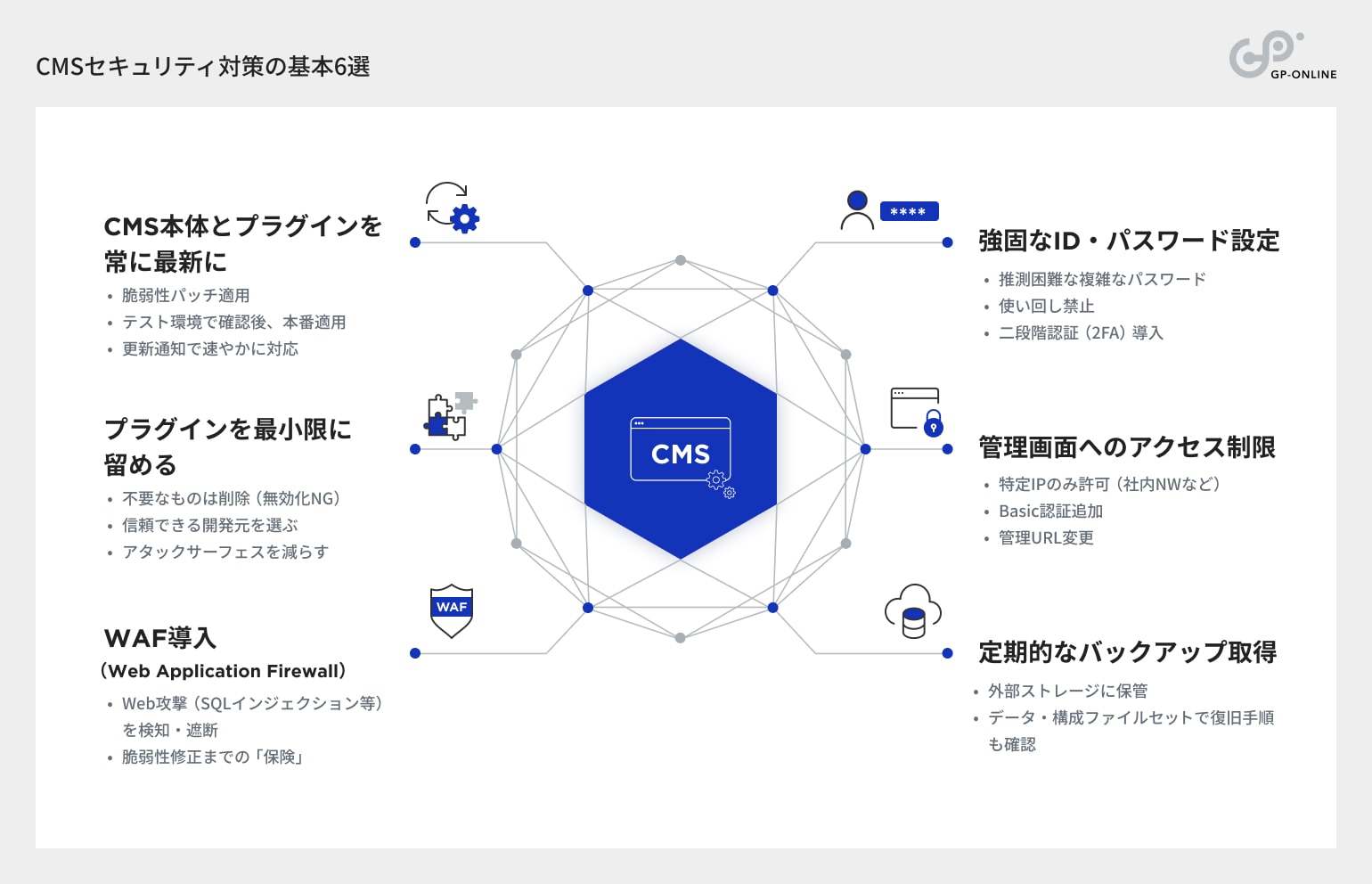

ここからは、Web担当者が今すぐ実施すべき具体的なセキュリティ対策を6つ紹介します。

- CMS本体とプラグインを常に最新の状態にする

- 使用するプラグインを最小限に留める

- WAF(Web Application Firewall)を導入する

- ログインID・パスワードを推測されにくいものにする

- 管理画面へのアクセス制限(IP制限など)をおこなう

- 定期的にバックアップデータを取得する

これらは特別な技術や高額な費用をかけずに始められる基本的なものばかりですが、確実に実行することでリスクを大幅に低減できます。CMSの種類(オープンソース、パッケージ、SaaSなど)に関わらず、Webサイト運用の基本動作として取り入れてください。

対策をひとつずつ確認し、自社のサイトで実施できているかチェックしてみましょう。

CMS本体とプラグインを常に最新の状態にする

セキュリティ対策の基本中の基本は、CMS本体やプラグイン、テーマを常に最新バージョンに更新することです。アップデートには新機能の追加だけでなく、発見された脆弱性への修正パッチが含まれています。更新通知が届いたら、内容を確認し速やかに適用するフローを確立してください。

ただし、メジャーアップデートなどの大きな変更時は、稀にサイトの表示崩れや機能不全が起こることがあります。そのため、本番環境でいきなり更新するのではなく、テスト環境で動作確認をおこなってから適用するのが安全です。

保守を制作会社に依頼している場合は、定期的なアップデート作業が含まれているか契約内容を確認しましょう。

使用するプラグインを最小限に留める

便利な機能を追加できるプラグインですが、入れすぎはセキュリティリスクを高める原因になります。

プラグインの数だけ管理すべきプログラムが増え、脆弱性が生まれる可能性(アタックサーフェス)が広がるからです。中には開発がストップし、何年も更新されていないプラグインも存在します。定期的にインストール済みの一覧を見直し、現在使用していないプラグインは無効化するだけでなく、完全に削除してください。

また、導入する際は「最終更新日」や「有効インストール数」「評価」などを確認し、信頼できる開発元のものを選ぶことが重要です。必要最小限の構成で運用することが、安全性を高める近道です。

WAF(Web Application Firewall)を導入する

WAF(ワフ)は、Webアプリケーションの脆弱性を突く攻撃を防ぐための防御システムです。

従来のファイアウォールでは検知できない、SQLインジェクション(不正なSQLコードを挿入するサイバー攻撃)やクロスサイトスクリプティング(不正なスクリプトを実行させるサイバー攻撃)といったCMS導入サイトにもある特有の攻撃パターンを検知し、ブロックします。近年では、サーバー会社が標準機能としてWAFを無料で提供している場合や、クラウド型で安価に導入できるサービスも増えています。

WAFを導入することで、万が一CMSに脆弱性が見つかっても、修正パッチを当てるまでの間の攻撃を防ぐ「保険」のような役割を果たします。まだ導入していない場合は、早急に検討することをおすすめします。

ログインID・パスワードを推測されにくいものにする

管理画面への不正ログインを防ぐため、IDとパスワードの管理を徹底しましょう。

デフォルトの「admin」やサイト名と同じID、推測されやすい単純なパスワード(「password」「123456」など)は絶対に使用してはいけません。英数字や記号を組み合わせた、長く複雑なパスワードを設定してください。

また、パスワードの使い回しも避けるべきです。可能であれば、二段階認証(2FA)を導入し、IDとパスワードだけでなく、スマートフォンなどに送られる認証コードが必要な仕組みにすることで、セキュリティレベルは格段に向上します。

個人の意識だけで防げる対策ですので、社内でルール化し徹底しましょう。

管理画面へのアクセス制限(IP制限など)をおこなう

CMSの管理画面は、Webサイトの心臓部です。不特定多数がアクセスできる状態にしておく必要はありません。管理画面にアクセスできる場所を、自社の社内ネットワークや特定の拠点のみに限定する「IPアドレス制限」をおこなうのが非常に有効です。

また、Basic認証(ベーシック認証)を追加して、管理画面のURLにアクセスする際にもう一段階パスワード入力を求める方法もあります。

さらに、管理画面のURL自体をデフォルトのもの(例:wp-adminなど)から変更し、攻撃者にログインページを見つけにくくすることも効果的です。物理的にアクセスできる人を絞り込む対策は、強力な防御壁となります。

定期的にバックアップデータを取得する

どんなに強固なセキュリティ対策をしていても、被害に遭う可能性をゼロにはできません。

万が一、サイトが改ざんされたりデータが消えたりした際に、すぐに元の状態に戻せるよう、定期的なバックアップが不可欠です。バックアップは、Webサーバー内だけでなく、外部のストレージやローカル環境など、物理的に異なる場所に保管することが大切です。

また、データだけでなく、CMSの構成ファイルやデータベースもセットで保存する必要があります。最近はサーバーの自動バックアップ機能も充実していますが、復旧手順も含めて、いざというときに確実に使えるか確認しておきましょう。

万が一サイバー攻撃の被害に遭った場合の対応フロー

セキュリティ対策を講じていても、新たな脅威やゼロデイ攻撃(修正パッチが公開される前に実施されるサイバー攻撃)により被害に遭う可能性はあります。

重要なのは、被害発生時に慌てず冷静に対処し、被害を最小限に抑えることです。事前の備えとして、緊急時の対応フローを把握しておきましょう。まずは「誰に連絡し、どう判断するか」という連絡体制を決めておくことが第一歩です。

ここでは、実際に被害(またはその疑い)を検知した際に取るべき基本的なアクションを紹介します。Web担当者だけでなく、関係部署とも共有しておくことをおすすめします。

被害状況の確認とWebサイトの停止

「サイトがおかしい」という報告を受けたり、改ざんを検知したりした場合は、直ちに被害状況を確認します。被害の拡大を防ぐため、まずはWebサイトをメンテナンスモードにするか、サーバーをネットワークから切り離してWebサイトを停止(閉鎖)させる措置をとります。

この段階では、慌ててデータを削除したり、バックアップで上書きしたりしてはいけません。何が起きたのかという証拠(ログなど)が消えてしまい、原因究明が困難になるからです。

まずは「止める」ことを最優先し、被害範囲(どのページが改ざんされたか、個人情報は流出していないか)の特定を急ぎます。

原因の特定と復旧作業

サイトを停止したら、原因の特定をおこないます。サーバーのアクセスログやCMSの操作ログを解析し、どこから侵入され、どの脆弱性が悪用されたのかを調査します。自社での特定が難しい場合は、セキュリティ専門会社や制作会社に調査を依頼することも検討してください。

原因が特定できたら、脆弱性の修正(アップデートや不要ファイルの削除など)をおこない、安全が確保された状態でバックアップデータから復旧させます。

また、個人情報の漏えいが疑われる場合は、速やかにお客さまへの告知やお詫び、関係機関への報告をおこないます。再発防止策を講じてはじめて、サービスの再開が可能になります。

まとめ|セキュリティ対策はWebサイト運営の最優先事項

WebサイトにおけるCMSのセキュリティ対策は、企業の信頼を守るために欠かせない取り組みです。

「CMSは攻撃されやすい」というリスクを正しく理解し、日頃からバージョン管理やアクセス制限などの対策を徹底することで、被害に遭う確率は大幅に下げることができます。

しかし、Webの技術は日々進化しており、社内のリソースだけでセキュリティを強化し続けることが難しいケースも多いのが実情です。問題発生時のリスクを最小限に抑えるためにも、専門家の知見を活用して適切な運用ルールを作成するなど、万全の体制を整えておく必要があります。

「自社の管理体制に不安がある」「セキュリティに強いCMSへリニューアルしたい」とお考えのWeb担当者さまは、ぜひ専門家の力を借りることも検討してください。

株式会社ジーピーオンラインでは、セキュリティを考慮したCMSの選定から構築、導入後の保守・運用サポートまで、お客さまの課題に合わせた最適なソリューションを提供しています。安全で安心なWebサイト運営を実現するために、まずはお気軽にご相談ください。

セキュリティに強いCMSへ

ジーピーオンラインのCMS構築サービス

CMS(Content Management System)とは、専門の知識がなくてもWebサイトのコンテンツを自由に更新できるシステムのことです。オープンソース、クラウド、パッケージなどさまざまなタイプがあり、WordPressやDrupalはオープンソースの代表例です。一方で、独自開発型は商用パッケージ製品であり、ジーピーオンラインでは、独自開発CMSであるWOW(ワウ)を提供しています。

WOW導入事例

WOWは、2000年の創業時にVer1.0が開発され、25年にわたって多くのWebサイトへ導入されてきました。2023年にはVer3.0としてユーザーインターフェースの刷新およびユーザビリティ向上を実現しています。

- 自動車関連企業さまキャリア向け採用サイト

- 設備機器の卸売企業さまコーポレートサイト

- 食品製造業さまキャンペーンシステム

- 教育系出版企業さま電子書籍管理システム

- 金融系企業さまの記事型オウンドメディアサイト

ジーピーオンラインでは、お客さまが直面している課題に対して最適なCMS構築の提案をおこなっています。

CMSの選定からおまかせください!

会社案内・サービス資料を30秒でダウンロード

ジーピーオンラインの会社紹介・制作実績・プロジェクトの進め方を1冊に集約。Web制作パートナー比較検討に必要な情報をメールアドレスをご入力後すぐにお届けします。

▼資料内容(一部)

-会社紹介

-事業紹介

-サービス紹介

-強みとこだわり

-多様な制作実績

-プロジェクトの進め方

WRITER久永愛子 Webマーケター

2000年在学中から独学でWebサイト制作を経験したのち、2007年にジーピーオンライン入社。ディレクター、総務、広報、人事・採用などさまざまなポジションでの経験を活かし、Webサイト運用やWebマーケティングに関する情報を分かりやすく発信していきます。